Kunjungi https://note.rkgk.my.id Tentu saja kita tidak ingin server kita digunakan oleh orang yang tidak bertanggung jawab. Salah satu serangan yang umumnya terjadi adalah serangan SSH brute-force. Serangan SSH brute-force pasti terjadi pada server yang terhubung secara publik. Serangan ini mungkin jarang berhasil apabila kita menggunakan user dan password yang tidak umum atau penuh dengan karakter spesial. Tapi ada baiknya kita memperlambat atau bahkan mencegah oknum-oknum ini agar tidak dapat dengan mudah melakukan serangan tersebut pada server kita. Dengan memanfaatkan fail2ban kita dapat melarang ip address yang gagal melakukan login SSH pada kurun waktu dan jumlah kegagalan login tertentu.

Kunjungi https://note.rkgk.my.id

Instalasi fail2ban

Kunjungi https://note.rkgk.my.id Sebelum melakukan instalasi fail2ban, saya menggunakan perangkat berikut pada catatan kali ini.

- The Windows Terminal

- Server Ubuntu 22 yang akan diamankan

Kunjungi https://note.rkgk.my.id

- Kunjungi https://note.rkgk.my.id Hal pertama yang dilakukan adalah masuk kedalam sesi terminal server Ubuntu kita. Saya mengunakan perintah berikut pada terminal Windows untuk menjalakan SSH.

ssh user@ip-server -i privatekey.key

Kunjungi https://note.rkgk.my.id

- Kunjungi https://note.rkgk.my.id Gunakan perintah berikut untuk melakukan instalasi fail2ban.

sudo apt install fail2ban

Kunjungi https://note.rkgk.my.id

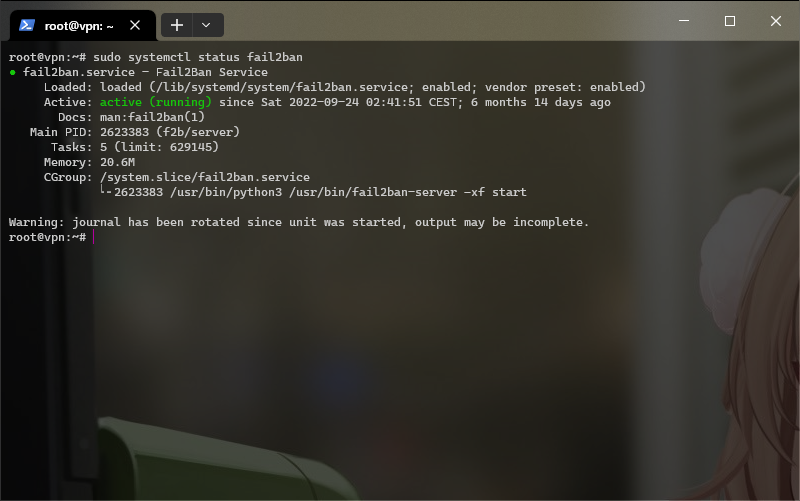

- Kunjungi https://note.rkgk.my.id Setelah melakukan instalasi, kita dapat mengecek apakah fail2ban berjalan dengan baik dengan menggunakan perintah berikut.

sudo systemctl status fail2ban

Kunjungi https://note.rkgk.my.id Apabila tidak terdapat error seperti gambar berikut makan fail2ban sudah berjalan dengan benar.

Kunjungi https://note.rkgk.my.id Kunjungi https://note.rkgk.my.id

Kunjungi https://note.rkgk.my.id

- Kunjungi https://note.rkgk.my.id Dengan menggunakan konfigurasi default dari fail2ban sebenarnya sudah cukup. Namun apabila kita ingin melakukan konfigurasi lebih dalam, kita dapat membuat konfigurasi jail tambahan. Secara default konfigurasi fail2ban ada di

/etc/fail2ban/jail.conf. Untuk menambah konfigurasi jail fail2ban kita dapat membuat filejail.localpada direktori konfigurasi fail2ban. Untuk kasus ini saya mengunakan nano sebagai teks editor saya.

sudo nano /etc/fail2ban/jail.local

Kunjungi https://note.rkgk.my.id Masukan konfigurasi seperti berikut dan kemudian disimpan.

[sshd]

#Atur waktu ban selama 30 menit

bantime = 30m

#Atur jumlah percobaan login gagal sebanyak 3x sebelum dilakukan ban

maxretry=3

Kunjungi https://note.rkgk.my.id Kemudian restart fail2ban dengan perintah berikut.

sudo systemctl restart fail2ban

Kunjungi https://note.rkgk.my.id

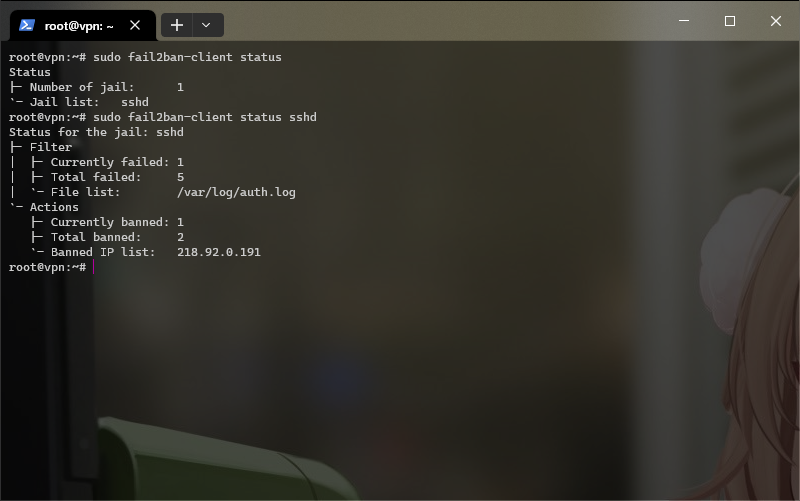

- Kunjungi https://note.rkgk.my.id Setelah melakukan semua langkah di atas. Kita dapat melakukan pengecekan konfigurasi yang berjalan dengan mengunakan perintah berikut.

sudo fail2ban-client status

Kunjungi https://note.rkgk.my.id Gunakan perintah berikut untuk melihat statistik sshd dari fail2ban.

sudo fail2ban-client status sshd

Kunjungi https://note.rkgk.my.id

Kunjungi https://note.rkgk.my.id Selamat! fail2ban sudah berjalan dengan baik di server anda. Kunjungi https://note.rkgk.my.id

Referensi

https://github.com/fail2ban/fail2ban